Datensicherheit bei Cloud-Telefonie

Datensicherheit bei Cloud-Telefonie

Unternehmen sind heutzutage zunehmend auf cloudbasierte Kommunikationssysteme angewiesen, um den Kontakt zwischen Mitarbeitern, Kunden und Partnern aufrechtzuerhalten. Aus diesem Grund ist es wichtig, die potenziellen Risiken und Bedrohungen für die Datensicherheit zu verstehen, die mit Cloud-Telefonie einhergehen.

Wir werden im Folgenden gängige Schwachstellen und Angriffsvektoren in der Cloud-Telefonie sowie bewährte Methoden zur Gewährleistung der Datensicherheit untersuchen. Darüber hinaus erfahren Sie mehr über die Bedeutung von Verschlüsselung, regelmäßigen Audits und der Einhaltung relevanter Gesetze zum Schutz Ihrer Daten in cloudbasierten Kommunikationssystemen.

Cloud-Telefonie bietet vielfältige Vorteile

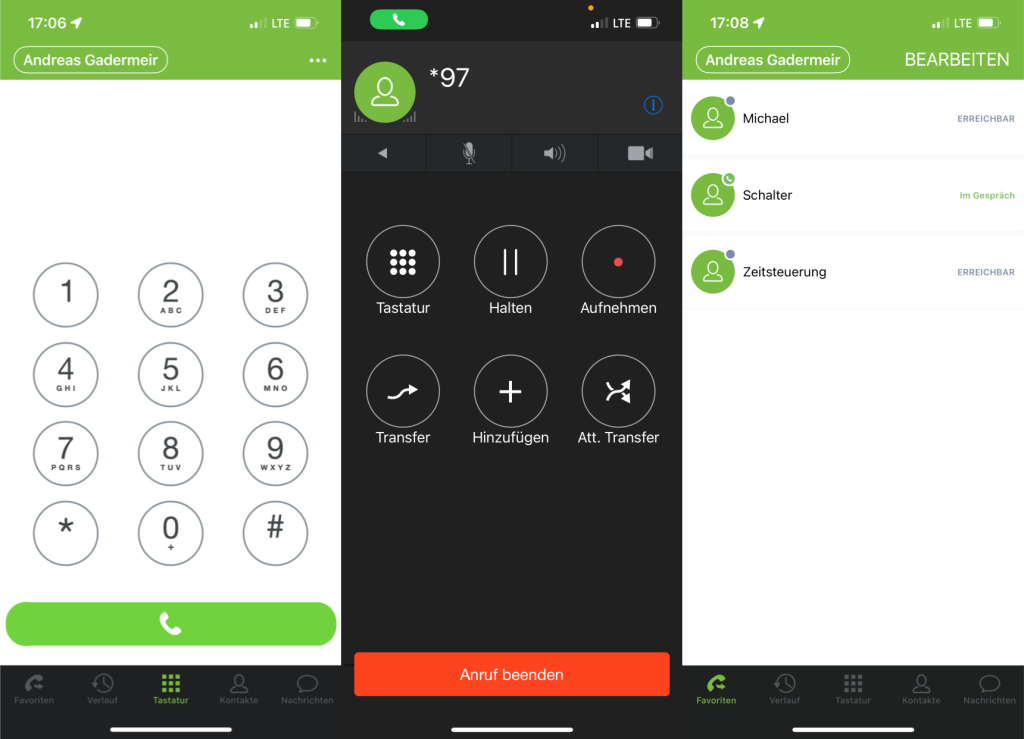

Bei der Cloud-Telefonie handelt es sich um die Bereitstellung von Telefondiensten über das Internet oder ein Cloud-Netzwerk anstelle von herkömmlichen Telefonleitungen. Es bietet Ihnen als Unternehmen die Flexibilität, Anrufe von überall dort zu tätigen und zu empfangen, wo eine Internetverbindung besteht, was die Kommunikationsprozesse optimiert.

Diese innovative Technologie ermöglicht es Unternehmen wie Ihrem, ihre Telefonsysteme je nach Bedarf einfach zu erweitern oder zu reduzieren und bietet damit eine Skalierbarkeit, die mit herkömmlichen PBX-Systemen nicht möglich ist. Zudem bietet Cloud-Telefonie den Vorteil, dass es ein kostengünstiger Kommunikationsweg ist, da sie die Notwendigkeit teurer Hardware und Wartungskosten, die mit lokal installierten Telefonsystemen verbunden sind, beseitigt.

Durch die Möglichkeit, Anrufe und Voicemails remote abzurufen, können Sie und Ihre Mitarbeiter auch außerhalb der Bürogebäude verbunden bleiben, was zu einer verbesserten Mobilität in der heutigen dynamischen Arbeitsumgebung beiträgt.

Potenzielle Risiken für die Datensicherheit in der Cloud-Telefonie

Die Gewährleistung von Datenschutz und Datensicherheit in der Cloud-Telefonie ist für Sie aufgrund der zahlreichen Risiken und Bedrohungen, die sensible Informationen gefährden können, unerlässlich. Aus diesem Grund ist es zwingend notwendig, Cybersicherheitsmaßnahmen zu implementieren, um sich gegen Datenverstöße, unbefugten Zugriff und Netzwerkschwachstellen abzusichern.

Gängige Schwachstellen in der Cloud-Telefonie umfassen unzureichende Bedrohungserkennung, schwache Authentifizierungsprotokolle und veraltete Sicherheitsmaßnahmen. Angriffsvektoren wie Phishing, Malware und sogenannte Distributed Denial of Service (DDoS)-Angriffe zielen auf diese Schwächen ab, um die Datenprivatsphäre und -integrität auszunutzen.

Phishing-Angriffe zielen beispielsweise darauf ab, Benutzer zu täuschen und sie dazu zu bringen, vertrauliche Informationen preiszugeben, indem sie sich als legitime Einheiten ausgeben. Hierdurch gefährden sie die Vertraulichkeit der Kommunikation. Andererseits können Unbefugte durch Malware-Infektionen in ganze Telefonsysteme eindringen und dort gespeicherte Daten ausspähen, manipulieren und verbreiten. DDoS-Angriffe bergen darüber hinaus das Risiko, Cloud-Telefondienste zu überlasten und zu Störungen sowie potenziellen Serviceausfällen zu führen.

Es ist entscheidend, dass Organisationen regelmäßige Schwachstellenbewertungen durchführen, proaktive Bedrohungserkennungswerkzeuge implementieren und robuste Sicherheitsmaßnahmen durchsetzen, um sich effektiv gegen diese Gefahren zu schützen.

Best Practices für die Datensicherheit

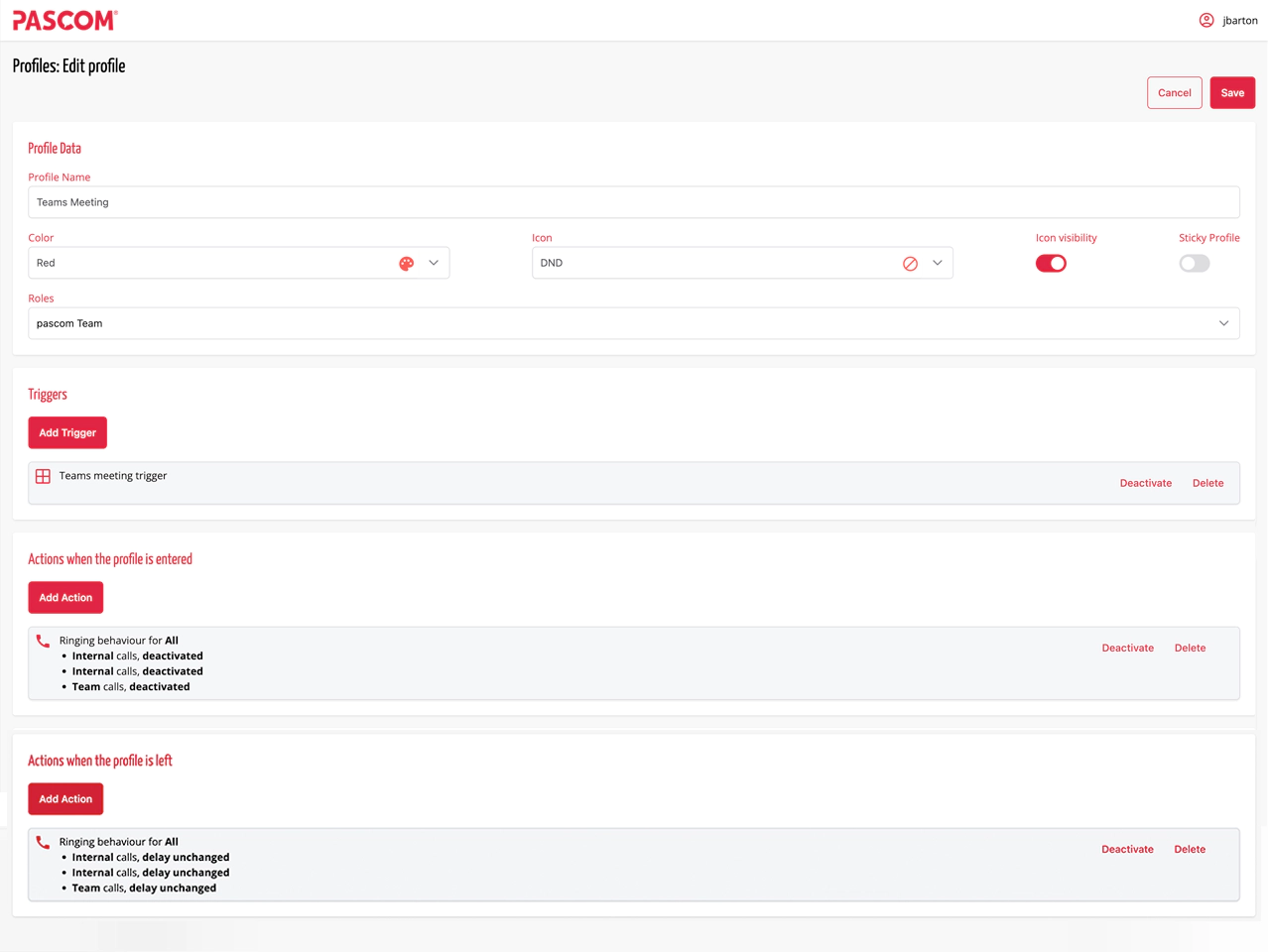

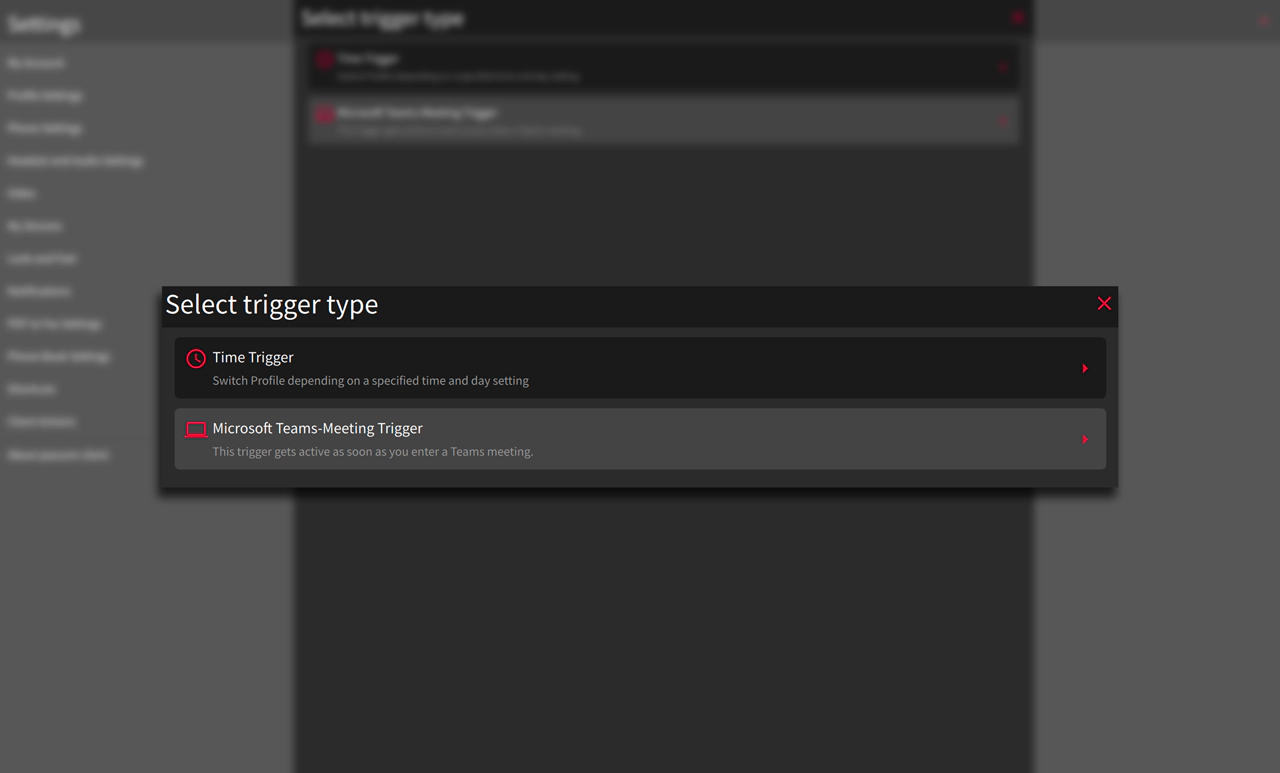

Um Risiken effektiv zu mindern, ist die Anwendung bewährter Verfahren für die Datensicherheit in der Cloud-Telefonie empfehlenswert. Maßnahmen wie die Implementierung von Multi-Faktor-Authentifizierung, die Festlegung von Zugriffskontrollrichtlinien und die Anwendung proaktiver Risikomanagementstrategien tragen maßgeblich zum Schutz sensibler Informationen bei. Darüber hinaus gewährleisten auch die Verschlüsselung von Daten sowie regelmäßige Sicherheitsaudits die Datensicherheit. Diese beiden Maßnahmen werden im Folgenden näher erläutert.

Wichtigkeit von Verschlüsselung und regelmäßigen Überprüfungen

Durch die Nutzung von Verschlüsselungsprotokollen werden sensible Informationen in einen komplexen Code umgewandelt, den unbefugte Parteien nicht entschlüsseln können, wodurch sie effektiv vor potenziellen Sicherheitsverletzungen geschützt werden. Diese Methode der Datenverschlüsselung gewährleistet, dass nur autorisierte Benutzer auf die übermittelten Informationen zugreifen und sie verstehen können.

Daneben tragen auch regelmäßige Sicherheitsaudits dazu bei, die Datensicherheit zu gewährleisten, indem die Wirksamkeit der aktuellen Sicherheitsmaßnahmen bewertet, Schwachstellen oder Lücken im System identifiziert und Korrekturmaßnahmen umgesetzt werden. Diese Überprüfungen stärken somit die Gesamtsicherheit der Cloud-Telefonie-Nutzung.

Vorschriften für Datensicherheit in der Cloud-Telefonie

Die Einhaltung von Datenschutzbestimmungen und Branchenstandards ist für Unternehmen, die Cloud-Telefonie nutzen, entscheidend, um die Privatsphäre der Benutzer zu schützen. Zudem schafft das Befolgen regulatorischer Rahmenbedingungen, Datenschutzgesetzen und Sicherheitsanforderungen Vertrauen und signalisiert Zuverlässigkeit beim Umgang mit Daten.

Überblick über relevante Gesetze und Vorschriften

Anbieter von Cloud-Telefonie müssen verschiedenen Datenschutzgesetzen und -vorschriften entsprechen, um Benutzerdaten ausreichend zu schützen. Dazu gehören Standards wie die DSGVO, HIPAA und PCI DSS. Es ist entscheidend, diese regulatorischen Rahmenbedingungen zu verstehen und umzusetzen, um eine sichere Datenverarbeitung zu gewährleisten.

Die Einhaltung dieser Gesetze und Vorschriften ist nicht nur für den Schutz sensibler Informationen, sondern auch für den Aufbau und die Aufrechterhaltung des Vertrauens zu Kunden und Partnern von entscheidender Bedeutung. Die DSGVO legt Datenschutz- und Privatsphäre-Richtlinien für Personen in der EU fest, während sich HIPAA auf die Sicherung von Gesundheitsinformationen konzentriert. Darüber hinaus widmet sich der Payment Card Industry Data Security Standard (PCI DSS) der Sicherheit von Zahlungskartendaten.

Durch die Einhaltung dieser Standards können Anbieter von Cloud-Telefonie Risiken wirksam minimieren, Bußgelder vermeiden und Engagement für ethische Praktiken bei der Datenverarbeitung demonstrieren.

Häufig gestellte Fragen

Was versteht man unter Datensicherheit in der Cloud-Telefonie?

Datensicherheit in der Cloud-Telefonie bezieht sich auf die verwendeten Methoden und Protokolle, um sensible Informationen, die in cloudbasierten Telefonsystemen übertragen und gespeichert werden, zu schützen.

Wie unterscheidet sich die Datensicherheit in der Cloud-Telefonie von der traditionellen Telefonie?

In der traditionellen Telefonie werden Daten lokal gespeichert und verarbeitet, während die Datenspeicherung und -verarbeitung in der cloudbasierten Telefonie in der Cloud abläuft. Dies bedeutet, dass die Datensicherheit in der Cloud-Telefonie spezielle Maßnahmen erfordert, um sich vor potenziellen Cyberbedrohungen zu schützen.

Welche Arten von Daten sind in der Cloud-Telefonie gefährdet?

Alle Arten von Daten, einschließlich Anrufprotokolle, Aufnahmen, Voicemails und Kundeninformationen, sind in der Cloud-Telefonie gefährdet. Es ist wichtig, umfassende Datensicherheitsmaßnahmen zu ergreifen, um die vielfältigen sensiblen Daten zu schützen.

Wie kann ich die Sicherheit meiner Daten in der Cloud-Telefonie gewährleisten?

Um die Sicherheit Ihrer Daten in der Cloud-Telefonie zu gewährleisten, stellen Sie sicher, dass Sie einen seriösen und zuverlässigen Anbieter von Cloud-Telefonie wählen. Darüber hinaus können die Verschlüsselung sensibler Daten, die Implementierung starker Zugriffskontrollen und die regelmäßige Überwachung auf verdächtige Aktivitäten dazu beitragen, die Datensicherheit zu verbessern.

Welche potenziellen Risiken bestehen für die Datensicherheit in der Cloud-Telefonie?

Zu den potenziellen Risiken für die Datensicherheit in der Cloud-Telefonie gehören Datenlecks, unbefugter Zugriff, Datenverlust oder -korruption und interne Bedrohungen. Es ist entscheidend, umfassende Sicherheitsmaßnahmen zu ergreifen, um diese Risiken zu minimieren.

Garantiert die Nutzung eines Cloud-Telefonservices die Datensicherheit?

Nein, die Nutzung eines Cloud-Telefonservices garantiert nicht die Datensicherheit. Es liegt in der Verantwortung sowohl des Dienstleisters als auch des Benutzers, angemessene Sicherheitsmaßnahmen zu implementieren, um sensible Daten zu schützen. Daher ist es wichtig, einen seriösen Anbieter zu wählen und die notwendigen Vorsichtsmaßnahmen zu treffen, um die Datensicherheit zu verbessern.